新聞動态——關注 | 勒索軟件攻擊是如何威脅我們的關鍵基礎設施的?

網絡攻擊者越來越多地利用勒索軟件來攻擊關鍵的基礎設施,今年2月,一家天然氣壓縮設施就遭到勒索軟件攻擊,被迫關閉兩天;美國工控系統遭遇網絡攻擊,美國政府宣布進入緊急狀态;自新冠疫情爆發以來,醫療保健公司和相關的研究實驗室就成爲了攻擊目标。目前,費城坦普爾大學的一個新的學術項目跟蹤了過去七年中對關鍵基礎設施的勒索軟件攻擊,表明2019年和2020年這個攻擊趨勢激增,占整個報告事件總數的一半以上。在本文中,我們将結合最新數據,并探讨如何防止此類攻擊。

什麽是關鍵基礎設施?

根據美國網絡安全與基礎設施安全局(CISA)的說法,“關鍵基礎設施”是對經濟運行、公共衛生和國家安全至關重要的“資産、系統和網絡”,影響關鍵基礎設施的攻擊可能會對國家的運作能力造成“破壞性影響”。

CISA表示,關鍵基礎設施分布在16個行業,即:化工、商業設施、通信、關鍵制造業、國防、教育、應急服務、能源、金融服務、食品和農業、政府設施、醫療保健、信息技術、核能、運輸和供水系統。可以看到這是一個相當大的攻擊面,而這些部門中的許多組織都是由公共資金資助的,往往既缺乏預算,又缺乏大型、資源充足的私營企業的專業知識,這使得防禦更加脆弱。自2018年以來,針對醫院、學校和亞特蘭大、格林維爾等城市,巴爾的摩和裏維埃拉比奇市議會的一系列勒索軟件攻擊便是其中一些比較引人注目的案例。

勒索軟件攻擊關鍵基礎設施的頻率有多高?

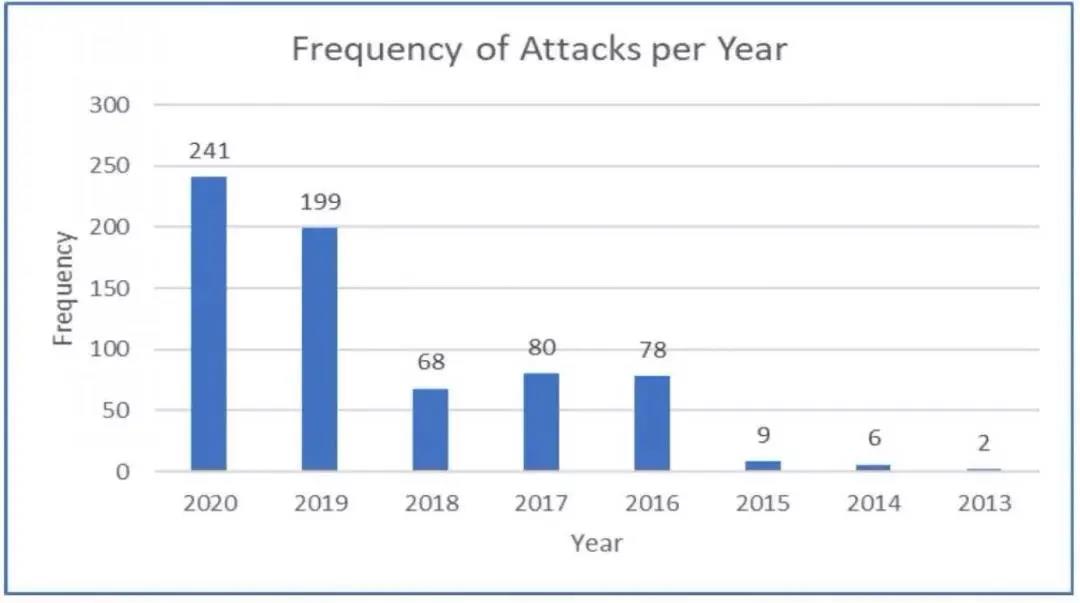

在過去兩年中,對關鍵基礎設施的勒索軟件攻擊急劇上升,并且所有迹象表明,随着勒索軟件工具和RaaS産品變得越來越多并且攻擊者的技術門檻越來越低,将來的攻擊頻率還會更高。

坦普爾大學(Temple University)整理的公開數據顯示,在過去7年裏,針對關鍵基礎設施的勒索軟件攻擊次數達到了近700次,平均下來每年不到100起,但事實上,其中超過一半是在2019年以後發生的。在不到兩年的時間裏(差四個月的數據要收集到2020年),440次攻擊相當于每周發生了約5次對關鍵基礎設施的勒索軟件攻擊。

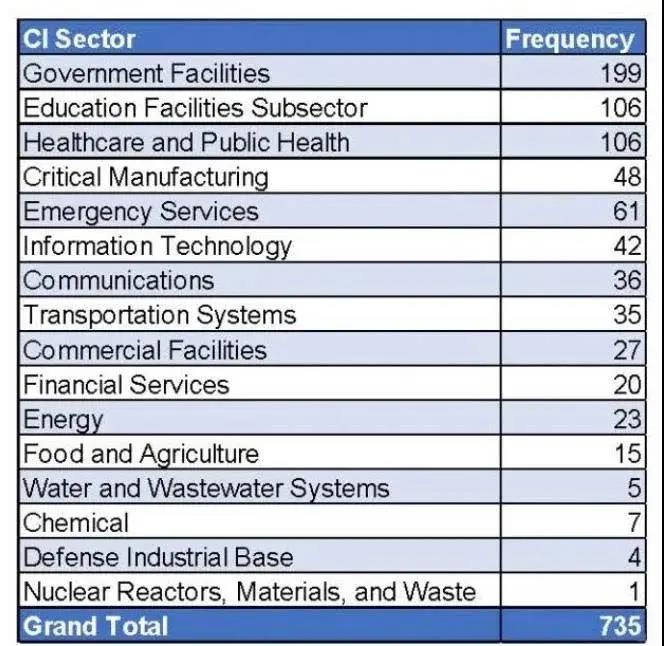

攻擊涉及所有CI部門,從糧食、農業到制造業、公共衛生甚至教育行業。國防部門也被列爲攻擊目标,恐怖的是核工業也被列爲攻擊目标。

近年來針對關鍵基礎設施的勒索軟件攻擊大多針對的是政府運營的設施,據報道有199起勒索軟件攻擊。對教育行業的攻擊數量緊随其後,有106起,另外針對緊急服務的勒索軟件事件就有61起。

是誰在幕後策劃對關鍵基礎設施的攻擊?

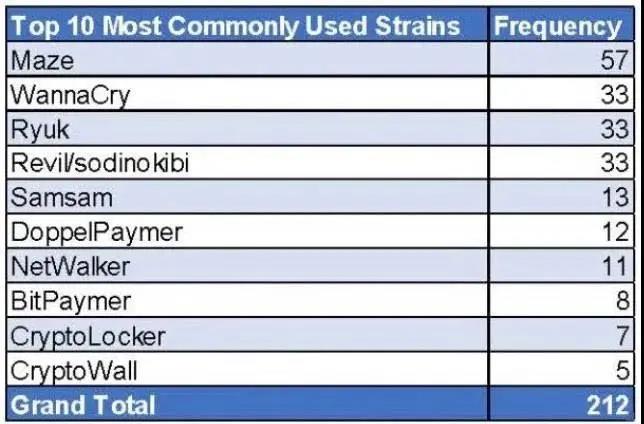

随着在暗網上出售的Netwalker等現成的勒索軟件工具的普及,對關鍵基礎設施目标的攻擊變得越來越頻繁。NetWalker作爲一個勒索軟件,最早出現在2019年8月。在最初的版本中,該勒索軟件的名稱爲Mailto,但在2019年年底重新命名爲NetWalker。NetWalker的開發者似乎更青睐于能夠通過網絡攻擊,對RDP服務器、網絡設備、VPN服務器、防火牆等執行入侵的關聯公司。值得注意的是,NetWalker的作者化名爲Bugatti,隻對雇傭說俄語的二級幫派感興趣。McAfee專家表示,從曆史上看,NetWalker通過利用Oracle WebLogic和Apache Tomcat服務器中的漏洞,通過RDP端點以薄弱的憑證進入網絡,或者通過對重要公司的工作人員進行魚叉式釣魚來進行入侵。安全公司McAfee在8月份發布的一份報告中表示,NetWalker勒索軟件的運營者自今年3月以來已經賺取了超過2500萬美元的贖金。不過依靠勒索軟件獲利最多的還是Maze,它在過去12個月左右的時間裏一直四處傳播,不僅獲取加密數據,更是以洩漏這些數據爲要挾的手段。這一勒索策略已經被REvil、Snatch、Netwalker、DoppelPaymer、Nemty和其他勒索軟件運營商所采用。截止目前Maze至少發起過57次針對關鍵基礎設施事件的攻擊,除了Maze,Wannacry發起的“15 minutes of fame”攻擊導緻它在16個重要行業中對企業造成了約33起攻。除上述勒索軟件外,還有Ryuk等也針對關鍵基礎設施發起了多次攻擊。比如DoppelPaymer(12次),Netwalker(11次),BitPaymer(8次),CryptoLocker(7次)和CryptoWall(5次)。

針對一個關鍵基礎設施的勒索軟件攻擊成本是多少?

與APT和有國家支撐的攻擊組織可能會尋求侵入關鍵基礎設施發起間諜或破壞活動的不同,使用勒索軟件的一般攻擊者通常隻會對一件事感興趣:财務收益。爲此,記錄在案的13起案件要求的贖金總額超過500萬美元,另有13起的贖金金額在100萬至500萬美元之間。大約31起勒索軟件事件要求的贖金金額爲100萬美元,而66起勒索軟件事件的贖金金額爲5萬美元以下。

如上所述,勒索軟件的普及程度與其較低的技術門檻相關,這也是很過所謂的新攻擊形式發生的原因。統計數據表明,針對關鍵基礎設施目标的54個勒索軟件攻擊所需的費用僅僅爲1000美元或更少。這些行動者很可能采取了“shotgun”或 “scattergun”的方法來攻擊目标,并且沒有完全意識到他們所破壞的組織的性質。此外,一些RaaS工具對首次購買者和“試用”該軟件的新手設定了相當低的贖金限制,以誘使這些新手在嘗到成功的甜頭後繼續購買“高級服務”。以NetWalker爲例,該勒索軟件以封閉訪問的RaaS(勒索軟件即服務)門戶的形式運行。其他黑客團夥注冊并通過審查,之後他們被授予訪問一個門戶網站的權限,在那裏他們可以構建定制版本的勒索軟件。而NetWalker如此受歡迎的原因之一,也是因爲它的 "洩密門戶",該團夥在網站上公布拒絕支付其贖金要求的受害者的姓名,并且發布數據。一旦NetWalker聯盟入侵網絡,他們首先會竊取公司的敏感數據,然後對文件進行加密。如果受害者在最初的談判中拒絕支付解密文件的費用,勒索軟件團夥就會在他們的洩密網站上創建一個條目。該條目有一個計時器,如果受害者仍然拒絕支付,該團夥就會洩公布他們從受害者網絡中竊取的文件。

如何保護關鍵的基礎設施免受勒索軟件的攻擊?

由于現代勒索軟件攻擊的本質是竊取數據并加密文件,因此,勒索軟件防禦的關鍵是預防。換句話說,就是防止攻擊者進入,并在攻擊生命周期中盡早發現并阻止它們。

首先,防護者需要了解你的網絡,連接了哪些設備,它們的作用是什麽?通過主動和被動進行的發現和指紋識别是防禦攻擊者的先決條件。通過頻繁的修補程序來控制訪問,強化配置并減少漏洞也很重要。加強VPN連接、強制磁盤加密和端口控制也将減少勒索軟件的攻擊面。

其次電子郵件和網絡釣魚仍然是勒索軟件的主要傳播媒介,所以一個良好的和頻繁的模拟訓練計劃是重要的。最重要的是,設置員工的訪問權限,确保即使用戶受到攻擊,他們也隻能訪問其工作所需的服務和資源。

以上都是可以阻止攻擊的修補性措施,但是針對關鍵基礎設施的攻擊者将找到解決這些防護措施的方法。因此,使用一種行之有效的EDR解決方案,才是最終解決方案。